Aviso legal:

Este conteúdo tem finalidade exclusivamente educacional e informativa. Não utilize, importe ou interaja com nenhuma seed phrase ou endereço de carteira mencionados neste artigo. Todos os exemplos apresentados referem-se a golpes da frase de segurança reais ou são usados apenas como ilustração. Importar ou acessar essas carteiras pode resultar na perda imediata dos seus fundos.

Sempre gere sua própria carteira de forma segura, utilizando aplicativos de confiança, e nunca confie em frases-semente encontradas na internet ou compartilhadas por terceiros.

Imagine que você está navegando por um fórum de criptomoedas, lendo os comentários de um vídeo no YouTube ou até lendo um PDF digital… e, de repente, se depara com uma seed phrase.

24 palavras aparentemente inofensivas. Talvez acompanhadas de uma mensagem desesperada como:

“Perdi tudo. Essa é minha última esperança…”

Você hesita.

Copia as palavras.

Abre seu app de carteira cripto, curioso para ver se há algo ali.

E, nesse exato momento, você acaba de cair em uma armadilha.

Não é um ato de generosidade. Não foi um descuido.

É um golpe de frase-de-recuperação — um golpe sofisticado que vem fazendo cada vez mais vítimas.

Neste artigo, vamos te mostrar:

-

Como esses golpes de criptomoedas costumam aparecer

-

De que forma os golpistas manipulam suas emoções

-

Os truques técnicos que tornam o golpe possível

-

Exemplos reais de golpes com frase de segurança vistos no YouTube, Reddit, na rede Tron e além

-

E o mais importante: como se proteger e não cair nessa cilada

Se você já pensou “vai que funciona…”, este artigo é especialmente pra você.

O que são Golpes da Frase de Segurança (E Por Que Eles Funcionam Tão Bem)

O golpe da frase de segurança é uma armadilha inteligente — e perigosa — criada para fazer você entregar o seu próprio dinheiro achando que acabou de encontrar uma carteira premiada.

Diferente dos golpes tradicionais, onde alguém tenta roubar a sua seed phrase, aqui é o golpista quem entrega a dele para você.

Parece estranho? É justamente isso que chama atenção — e faz com que muitos caiam.

A versão mais comum desse golpe é o chamado golpe da frase de segurança. Nele, uma carteira com uma frase de segurança pública parece conter criptomoedas “esquecidas”. Você encontra a seed, importa a carteira e vê ali um pequeno saldo em USDT ou ETH. Mas, ao tentar mover os fundos, é solicitado o envio de cripto para cobrir taxas de rede (gás).

No momento em que você envia essa cripto para pagar as taxas, ou gas fee, seus fundos somem.

O saldo atrativo era só isca. E você acabou de alimentar o golpe.

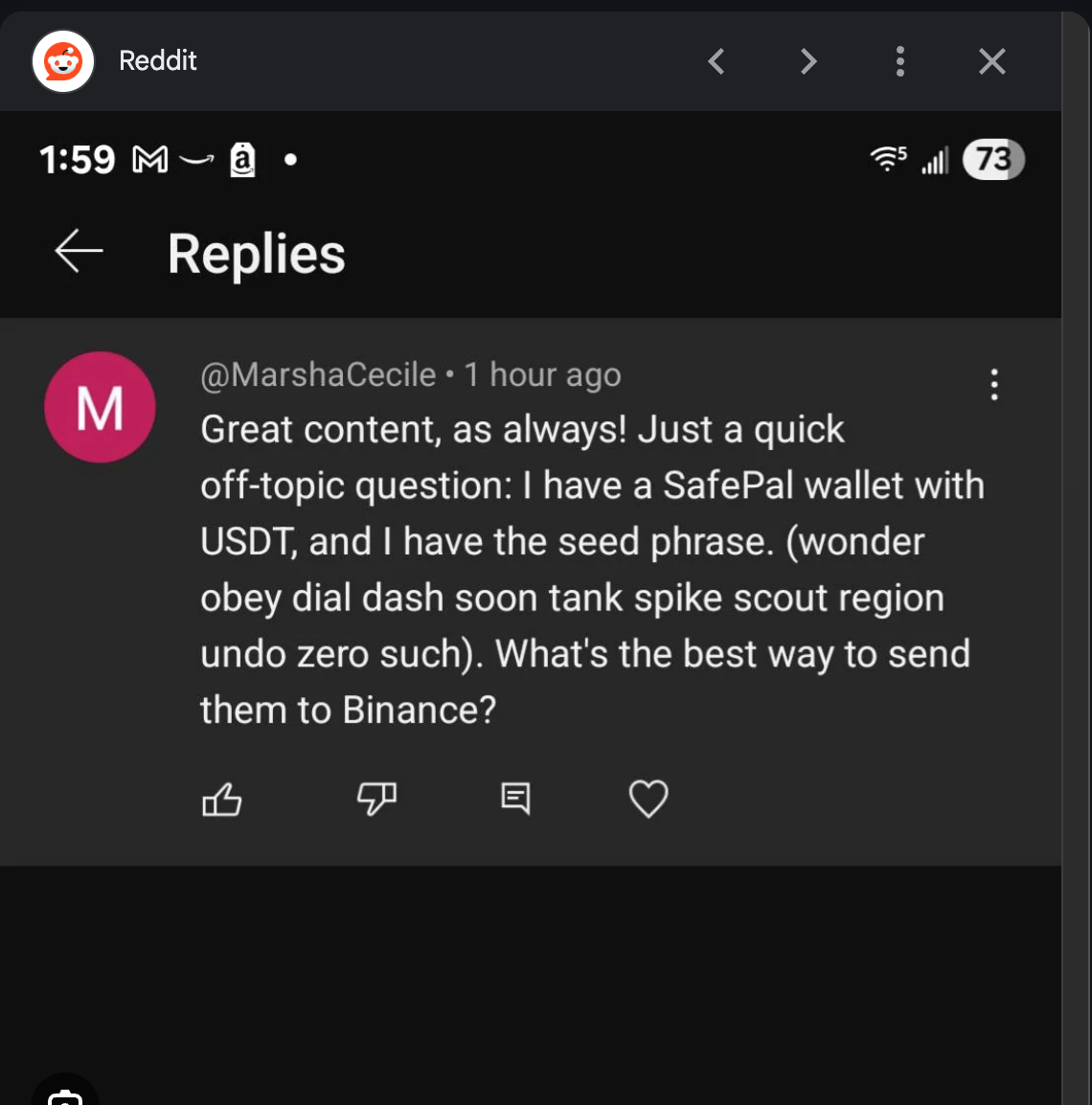

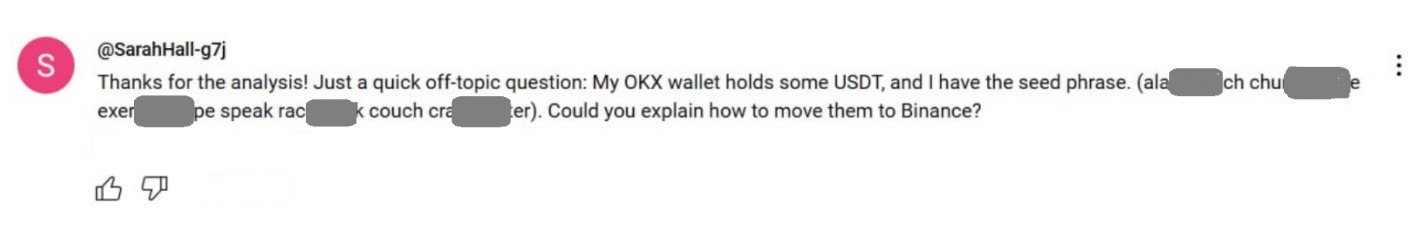

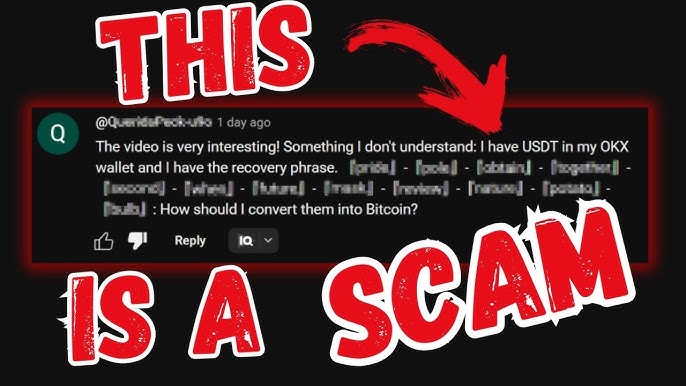

A Ascensão dos Golpes da Frase de Segurança no YouTube

Uma das formas mais virais desse golpe é o golpe das 24 palavras nos comentários do YouTube.

Você pode encontrá-lo em seções de comentários, disfarçado de pedido de ajuda, como:

“Não sei como transferir meu ETH para a Binance. Aqui está minha carteira: [seed phrase]”

Outras vezes, é ainda mais sutil — a frase aparece no canto de uma foto, ou em uma história “inspiradora” publicada por um suposto iniciante no mundo cripto. Esses comentários parecem erros honestos ou pedidos genuínos de ajuda, mas na verdade são iscas cuidadosamente planejadas.

Depois que a seed phrase é exposta, os golpistas apenas aguardam e observam.

No momento em que alguém tenta interagir com a carteira, os fundos enviados como gás são drenados em segundos. Eles utilizam bots, scripts e ferramentas blockchain para monitorar e esvaziar automaticamente qualquer saldo que entre na carteira.

Você acha que está explorando uma brecha… mas, na realidade, está caindo direto na armadilha.

Por Dentro dos Golpes da Frase de Segurança: Por Que Você Nunca Vai Conseguir o Dinheiro

Você encontra uma seed phrase online. Importa a carteira e — bingo! — há USDT disponível. Acha que teve sorte e só precisa enviar um pouco de gás (TRX, ETH, BNB…) para conseguir transferir os fundos.

Mas assim que você envia o gás…

Ele desaparece.

O USDT continua lá — congelado e inacessível.

Vamos entender por que essas carteiras são tecnicamente bloqueadas, mesmo parecendo ativas. E por que a Tron é o ambiente ideal para esse tipo de golpe.

1. Transferência de Propriedade na Tron: Você Nunca Teve o Controle

Por que os golpistas preferem a Tron?

Porque, diferente do Ethereum, a Tron permite uma funcionalidade perfeita para golpes: a propriedade da carteira pode ser transferida para outro endereço.

Mesmo que você importe a carteira usando a seed phrase, você pode não ser o dono real dela. As permissões na blockchain podem ter sido reatribuídas para o endereço do golpista muito antes de você encontrá-la.

Exemplo:

-

Carteira:

TXNcyg5JxoW2NhHB…ZGHAs1gRdHbRr

Ao consultar no Tronscan.org, você verá o seguinte aviso:

“A permissão de proprietário atual está atribuída a: TUiw2YF55zDhMeYvm…mDWcsK6bxo9n”

Ou seja, mesmo com a seed, você não pode assinar nem enviar transações. Você tem a chave — mas a fechadura já foi trocada.

É o que chamamos de ataque com seed phrase podre (rotten seed phrase attack).

Como verificar:

-

Acesse tronscan.org

-

Cole o endereço da carteira

-

Vá até a aba Permissões (Permissions)

-

Se o campo “Owner Permission” estiver vinculado a outro endereço, você não tem controle sobre aquela carteira

2. Carteiras com Multisig: Você É Só Mais Um Assinante

Alguns golpistas utilizam carteiras com multia ssinatura (multisig). Mesmo com a seed phrase, você é apenas um dos signatários necessários.

Eles configuram a carteira da seguinte forma:

-

Você consegue ver os fundos

-

Mas não pode movê-los, pois não atende ao número mínimo de autorizações exigidas

Essa tática é comum em blockchains como a Ethereum e a própria Tron, e até em alguns golpes de phishing que imitam sistemas de governança DAO.

3. USDT em Blacklist: Tokens Congelados pela Tether

Outro motivo pelo qual você não consegue transferir o USDT é simples:

Ele está congelado.

A Tether, emissora do USDT, pode bloquear tokens vinculados a atividades fraudulentas, lavagem de dinheiro ou movimentações suspeitas.

Esses fundos:

-

Permanecem visíveis no seu saldo

-

Parecem normais

-

Mas não podem ser enviados para lugar nenhum

Perfeito para funcionar como isca.

Observação: Muitos aplicativos de carteira não mostram erro antes da transação falhar. Isso faz com que o golpe passe despercebido até ser tarde demais.

Como verificar se um endereço está na blacklist da Tether

-

Acesse o painel da blacklist da Tether via Dune Analytics

-

Pesquise pelo endereço da carteira ou pelo hash da transação

-

Você também pode colar o endereço em exploradores como Etherscan (para Ethereum) ou Tronscan (para Tron) e verificar se há transações congeladas ou rejeitadas

Atenção: Algumas carteiras não exibem alertas imediatamente. Você só descobre que o USDT está bloqueado depois que a transação falha, o que torna o golpe ainda mais difícil de detectar.

Por Que a Tron É Tão Popular Entre os Golpistas?

A blockchain Tron oferece o “ambiente ideal” para esse tipo de golpe, por vários motivos:

-

Taxas extremamente baixas: Enviar TRX custa centavos, tornando o golpe barato de executar e difícil de desconfiar.

-

Confirmações rápidas: O tempo de bloco é muito curto, o que permite que bots drenem os fundos em segundos.

-

Sistema de controle de permissões: Mesmo que alguém importe a carteira, o golpista continua com o controle total, via configuração on-chain.

-

Menor transparência para o usuário comum: Ao contrário do Ethereum, muitos usuários da Tron não verificam as permissões da carteira, o que facilita o golpe.

Em Resumo:

Você não deveria conseguir acessar os fundos.

Na verdade, o golpe inteiro foi projetado para fazer com que você envie os seus próprios — e perca tudo.

Essas carteiras são montadas para parecer legítimas, mas estão tecnicamente armadas para beneficiar apenas uma pessoa: o golpista.

Como se Proteger dos Golpes de Frase de Segurança na Web3

A seed phrase é a chave mestra da sua vida cripto.

Perdeu? Perdeu tudo.

Compartilhou? Foi roubado.

Usou a de outra pessoa? Caiu em um golpe de seed phrase.

Aqui estão as principais regras de segurança para não ser enganado — especialmente num cenário onde os golpes com seed phrase e os golpes nos comentários do YouTube estão cada vez mais sofisticados.

1. Nunca Use Uma Frase de Segurança Que Você Não Criou

Não importa onde você encontrou — comentários no YouTube, Reddit, Telegram, PDFs ou até num pedaço de papel esquecido.

Se a seed não foi criada por você, ela está comprometida.

Mesmo que pareça conter fundos, essa carteira pode:

-

Estar com tokens congelados (USDT em blacklist)

-

Estar protegida por multiassinatura

-

Ter o controle ainda nas mãos do golpista, como acontece na Tron

Regra de ouro:

Se parece bom demais pra ser verdade — é porque é golpe.

2. Crie Suas Carteiras Apenas em Aplicativos Confiáveis

Sempre use carteiras confiáveis e verificadas para gerar sua seed phrase.

Evite:

-

Geradores de carteira online

-

Sites duvidosos

-

APKs de fontes desconhecidas

Dica: Se a ferramenta ou app parece “simples demais”, é melhor desconfiar.

3. Entenda Como Funcionam as Taxas de Gás Antes de Enviar Fundos

Muitos golpes se aproveitam de uma falsa sensação de simplicidade:

“Ah, é só mandar um pouco de gás pra conseguir sacar os USDT…”

Mas na verdade, esse “pouco de gás” é exatamente o que o golpista quer.

Antes de enviar qualquer coisa, sempre:

-

Verifique quais tokens e quais redes estão envolvidas

-

Analise as permissões da carteira no Etherscan ou Tronscan

-

Pergunte a si mesmo: por que essa carteira precisa da minha ajuda?

4. Verifique as Permissões de Propriedade em Carteiras Tron

Se você está lidando com uma carteira da rede Tron, vá até o site tronscan.org:

-

Cole o endereço da carteira

-

Role até a seção “Permissões”

-

Se a “Owner Permission” estiver atribuída a outro endereço — é golpe!

Golpistas contam com o fato de que a maioria das pessoas pula essa etapa. Não seja uma delas.

5. Cuidado com o Formato Clássico do Golpe no YouTube

Fique de olho nos comentários com frases como:

“Não consigo mover meus fundos. Aqui está minha seed, alguém pode me ajudar?”

“Achei essa carteira abandonada. Pode usar à vontade.”

Esses textos são planejados para parecer inocentes ou virais, mas fazem parte de uma rede coordenada de bots automatizados, funcionando 24 horas por dia em milhares de canais.

Dica extra:

Sempre denuncie esse tipo de comentário. Assim, você ajuda a reduzir a exposição a outros usuários.

6. Mantenha-se Atualizado, Desconfiado e Seja Klever

Golpistas evoluem rápido. Novas versões do golpe da seed phrase aparecem o tempo todo — em redes sociais, grupos no Discord, vídeos falsos no YouTube e até em livros impressos.

Trate qualquer seed phrase pública como se fosse radioativa.

E lembre-se: até a curiosidade pode sair cara.

Se Você Não Criou a Seed, Não Confie

O golpe da seed phrase não é apenas uma história para assustar iniciantes — é uma armadilha ativa e em constante mutação, criada para explorar sua curiosidade, ganância ou até boa vontade.

Dos comentários do YouTube às carteiras falsas recheadas com USDT falso, o padrão é sempre o mesmo:

Você pensa que está tirando vantagem de alguém descuidado.

Mas na verdade, você é quem está sendo enganado.

Esses golpes funcionam porque parecem inofensivos, casuais — até generosos. Mas toda seed phrase encontrada na internet é uma arma apontada diretamente para a sua carteira.

Checklist Final para Não Cair em Golpes:

-

Nunca use uma seed phrase que você não tenha gerado

-

Verifique as permissões da carteira antes de enviar qualquer valor

-

Presuma que qualquer “cripto grátis” é uma isca

-

Denuncie comentários ou posts suspeitos

-

Mantenha a razão acima da emoção

Porque na Web3, segurança não é uma configuração. É uma mentalidade.

Fique seguro. Seja Klever.